저번시간에 디지털 포렌식의 정의와 디지털 포렌식의 수사절차에 대해서 알아보았습니다. 간단히 되짚어 보자면 디지털포렌식은 범죄 수사를 위한 디지털 장비의 분석을 통해서 증거를 수집, 보존, 분석, 추출 하는 과학기술이다. 수사절차에는 사전 준비, 증거 수집, 포장 및 이송, 증거 분석, 정밀 검토, 보고서 작성이 있습니다.

디지털 포렌식의 종류는 분석 목적에 따라 크게 사고 대응 포렌식과 입증을 위해 정보 추출 포렌식으로 나뉩니다. 사고 대응 포렌식은 사고 내용을 분석하여 조치를 취하고 추가적인 피해가 없게 막고, 서비스를 재개하는데 목적을 두고, 정보 추출 포렌식은 컴퓨터나 저장매체에 남아 있는 범행 흔적이나 정보를 복구하거나 검색하는 과정을 함으로써 정보를 추출합니다.

사고 대응 포렌식(Incident Response Forensic)

사고 대응 포렌식은 해킹이나 시스템 침해 로그, 백도어, 루트킷, DDos(분산 서비스 거부) 등으로 인해 우리가 가지고 있는 정보보호 프로그램 및 네트워크 장비에 이상 징후가 감지되었을 때, 침입자의 정보들을 조사하여 침입자의 신원, 피해내용, 침입경로 등을 파악합니다. 사고 대응 포렌식은 피해의 규모에 따라 보호와 속행을 목적으로 하되, 피해 규모가 크거나 지속적인 침해가 이어질 경우엔 추적 및 기소를 목적으로 한다. 사고 대응 포렌식을 중점으로 일을 하기 위해서는 네트워크 기술과 서버의 로그 분석 기술, 유닉스, 리눅스, 윈도우 등 많은 OS(운영체제)를 다룰 줄 알아야 합니다.

입증을 위한 정보 추출 포렌식(Inverstigation Forensic)

정보 추출 포렌식은 디지털 저장매체에서 저장되어 있는 데이터를 복구하거나 검색하여 찾아낸 다음에 정보를 추출해 법정에서 입증을 위하여 필요한 증거를 얻기 위한것이다. 예를 들어 A기업체에서 내부자B씨는 본인의 USB를 가지고 회사의 기밀문서를 빼돌리려다가 걸렸다. 회사는 곧 바로 내부자B씨를 고소 했지만 1심에서 증거 불충분 무죄를 받고 풀려났다. 회사측에서는 내부자를 1심에 대하여 항소를 하였고, 현장에서 찾은 내부자B씨의 USB를 압수한 후 열람을 했더니 기밀문서 파일이 훼손 되어있는걸 확인하였다. 훼손된 파일을 즉각적으로 범행을 입증할 수 없는 상황일 때, 정보 추출 포렌식에서 사용되는 데이터 복구 기술을 활용함으로써 훼손된 파일을 정상적으로 되돌려놓고, 빼돌리려 했던 내부자B씨는 포렌식을 통해 파일이 기밀문서인것을 들켜버려서 증거가 입증되어 유죄를 받았습니다.

디지털 포렌식은 분석대상에 따른 분류에 따라 나뉩니다. 나뉘는 이유는 현장에서 수집한 디지털 저장매체는 인터넷 사용기록 처럼 자동적으로 생성되는 디지털 증거가 있을것이고, 사용자가 인위적으로 생성하는 사진, 동영상, 문서 등 각각 다른 특성을 가지고 있는데, 포렌식 전문가가 모든 디지털 저장매체를 다룰수는 없으므로 분류를 나뉘어 각각의 전문가들을 채용해서 포렌식이 진행되는것이다.

(나뉘는 이유에 대해서 사실 잘 모르지만 아마 그럴것이다..이유를 아시는분은 댓글로 적어주세요 ㅎㅎ)

분석 대상에 따른 분류

디스크 포렌식

디스크 포렌식은 물리적인 저장장치 즉, 외부적으로 충격을 가하면 쉽게 손상될 수 있는 하드디스크, 플로피디스크, CD-ROM 등 각종 보조 기억장치를 통해 삭제된 데이터를 가지고 증거를 수집하고 분석하는 포렌식 하는것을 말합니다. 디스크 포렌식을 하기 위해서 범죄자의 컴퓨터에서 물리적인 저장장치를 압수를 한 후에 훼손, 손상을 방지하기 위해서 사본을 만들고 사본을 가지고 분석을 실시 해야하며 사본이 원본과 동일하다는 사실을 증명하기 위해서 해쉬값을 통해서 동일하다는 검증을 하고 무결성을 입증해야합니다. 주로 사용하는 이미징 도구로는 Access Data사의 FTK Imager가 있습니다.

시스템 포렌식

시스템 포렌식은 서버, PC, 운영체제, 응용 프로그램 및 프로세스를 분석하여 증거를 확보하는 포렌식입니다. 서버나 PC의 환경은 하드웨어적으로 호환성 측면에서 비슷하거나 조금은 다르지만, 운영체제에 따라서는 소프트웨어적 환경이 크게 차이가 납니다. 컴퓨터 시스템은 Windows, Linux, Mac OS 등 여러 가지 운영체제를 사용합니다. 하지만 운영체제 마다 서로 다른 커널, 셸, 파일시스템을 사용하고 주로 사용되는 프로그램도 다릅니다. 시스템 포렌식의 중요한 단서가 되는 아티팩트(증거, 흔적)는 시스템이나 애플리케이션이 자동으로 생성한 데이터인 "생성 증거"입니다. 아티팩트가 소프트웨어적 환경에서 크게 좌우된다면 각 운영체제에 대한 응용프로그램이나 파일시스템의 이해도가 높고 경험이 많은 디지털 포렌식 전문가가 수행하는것이 효과적입니다.

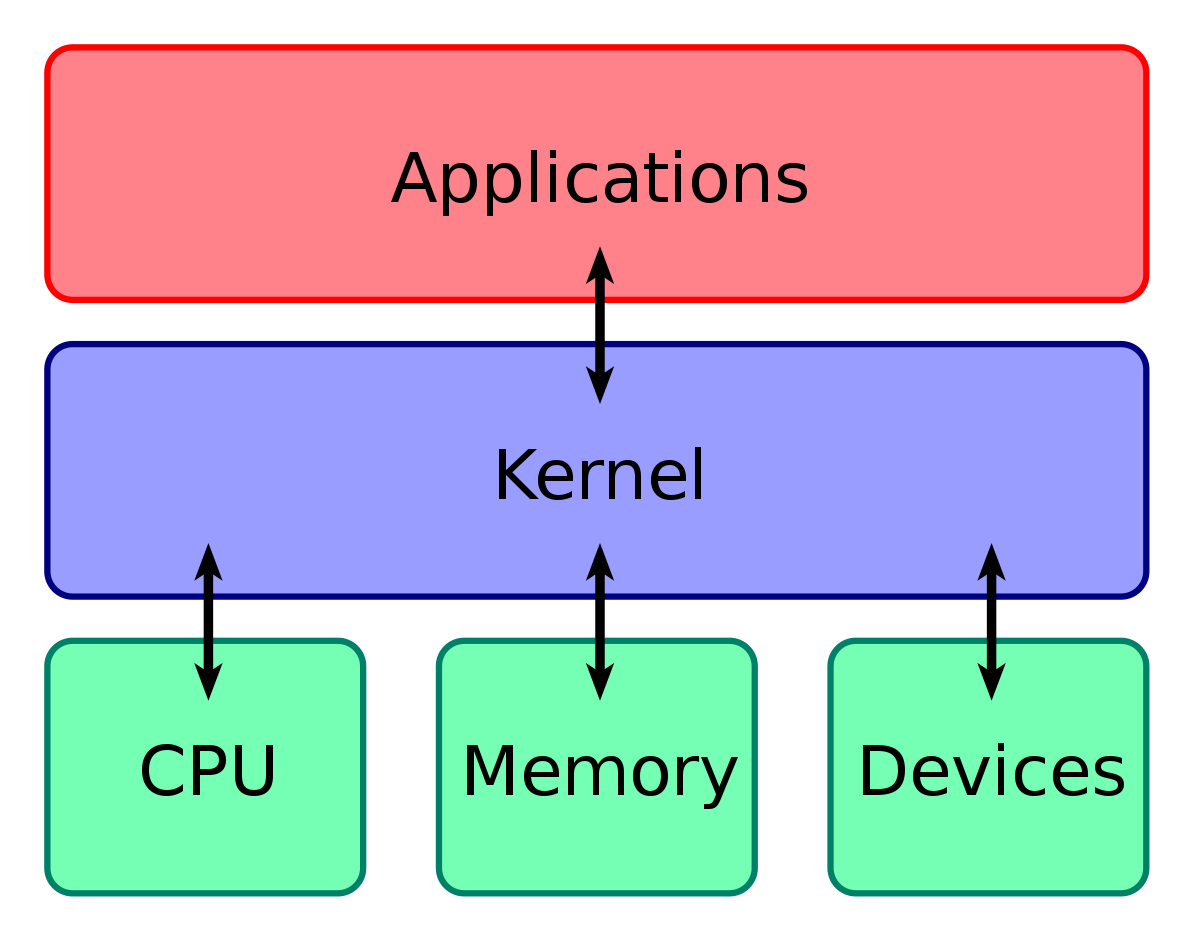

* 커널(Kernel)

컴퓨터의 운영체제의 핵심이 되는 컴퓨터 프로그램 중 하나로 소트프웨어와 하드웨어간의 커뮤니케이션을 관리합니다. 운영체제에서 가장 중요한 구성요소로써 입력, 출력을 관리하고 소프트웨어로 부터 요청을 하드웨어가 처리할 수 있도록 변환시켜주는 역할을 합니다. 커널은 메모리에 상주하는 운영체제의 부분을 말합니다. 쉽게 말해서 커널은 하드웨어와 소프트웨어간의 중간역할을 하면서 사용자에게 일련의 모든 복잡한 과정을 자동화한 서비스를 제공하고 각종 시스템을 자원관리 하기 위한 유틸리티를 제공 해주는것 입니다.

* 셸(Shell)

셸은 리눅스 운영체제에서 명령어와 프로그램을 실행할 때 사용하는 인터페이스입니다. 유닉스 계열의 운영체제는 텍스트 모드의 터미널 화면에서 명령어를 타이핑하고 사용하게 되는데, 이 명령어를 해석하는 프로그램입니다. 쉘은 커널과 사용자 간의 중간 역할을 해주는 스크립트 명령어이고, 윈도우 운영체제에서 명령 크롬프트인 CMD도 하나의 쉘이라고 할 수 있습니다. 쉽게 말하자면 쉘은 사용자가 커널과 대화를 할 때 특정 명령을 내리는데 이 명령을 내릴 수 있게 해주는 것을 쉘이라고 볼 수 있습니다.

네트워크 포렌식

네트워크 포렌식은 네트워크를 통하여 전송되는 데이터나 암호 등을 분석하거나 네트워크의 형태를 조사하여 단서를 찾아내는 포렌식입니다. 네트워크에서 전송되는 데이터를 패킷이라고 하는데, 패킷은 보내는 출발지와, 받는 도착지 간에 통신을 하고 패킷을 들여다 보면 어떤 내용의 데이터가 오고 가는지 파악이 가능합니다. 대부분 네트워크는 사용자를 감시하기 위해 데이터 추적이 가능한 기능을 지원 하게됩니다. IP헤더는 발신지(Source Address)IP와 목적지(Destination Address)IP를 포함하고 있으며, 데이터 링크 헤더(계층)는 MAC주소를 포함하고 있습니다. 네트워크에서 데이터를 전송해주기 위해서는 라우터라는 인터넷 접속 장비가 존재하는데, 라우터에는 라우팅 테이블, ARP 캐쉬 테이블, 로그인 사용자, TCP 연결 관련 정보, NAT관련 정보가 존재하기 때문에 데이터 침해가 있는 시스템을 조사 할 때 라우터도 같이 분석을 하면 좋습니다.

* 패킷(Packet)

패킷은 발신자가 보내는 각 정보가 네트워크 링크를 통해 빠르게 전송할 수 있는 전송 용량 단위입니다. 쉽게 말해서 컴퓨터 간에 데이터를 주고 받으면서 정보를 보낼 때 특정한 형태를 맞추어 보낸다는 것입니다.

* MAC주소(Media Access Control), IP주소(Internet Protocol)

MAC(맥)주소는 네트워크 카드 하드웨어에 부여되고, 컴퓨터간 데이터를 전송하기 위해 있는 컴퓨터의 물리적인 주소입니다. IP주소는 컴퓨터끼리 통신을 하기 위해 각각의 네트워킹이 가능한 장비를 식별하기 위한 주소이고, 네트워크 장비들에게 숫자 12개로 짜여진 고유한 주소(IPv4, IPv6)를 가지는것 입니다.

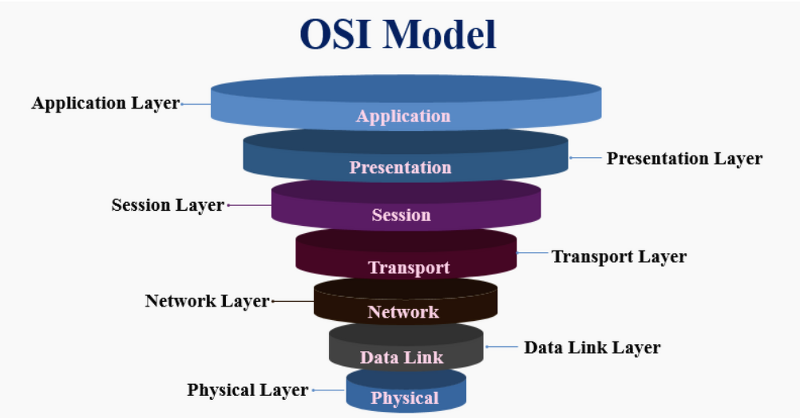

많은 사람들이 IP주소와 MAC주소를 헷갈려 하는데 쉽게 설명하자면 IP주소는 인터넷을 사용하기 위해 가장 많이 사용되는 주소입니다. 하지만 IP주소 하나만으로는 통신이 가능하지 않습니다. 실제로는 IP주소를 가지고 통신을 하는것 같지만 사실은 OSI 7 계층에서 보면 MAC주소는 레이어 2 계층(Data Link)에 존재하고 IP주소는 레이어 3 계층(Network)에 존재합니다. 통신 표준에 맞게 단계별로 진행 될 때 논리적인 3계층 IP주소를 기반으로 물리적인 2계층 MAC주소로 변환되는 과정을 거치는데 이것을 ARP라고 합니다.

인터넷 포렌식

인터넷 포렌식은 인터넷으로 서비스되는 WWW(World Wide Web), FTP(File Transfer Protocol) 등 인터넷을 이용해서 응용 프토로콜을 사용하는 증거를 수집하는 포렌식입니다. 인터넷은 포렌식 관점에서 볼 때 상당한 양의 증거가 저장되어 있는 저장소입니다. 하지만 기술이 발전한 만큼 인터넷의 기술은 편리성을 갖게 되는데, 익명성을 보장한다는 사이버세계에서 부도덕한 행동을 하는 익명의 사용자들이 무분별한 인터넷 남용으로 수 많은 피해가 발생하였습니다. 인터넷 포렌식은 부도덕적인 행동을 하는 범죄자들을 추적하기 위해 웹브라우저 히스토리 분석, 전자우편 헤더분석, IP추적 등 기술들을 이용하여 증거를 수집하게 됩니다.

* 웹 브라우저 히스토리

웹 브라우저 히스토리는 간단하게 설명하자면 우리가 인터넷 브라우저를 켜서 웹 서핑, 동영상, 자료 수집 등 인터넷으로 어떠한 행동을 하기 위해 사이트간의 이동을 합니다. 이때 우리가 이동을 할 때 마다 어떠한 사이트를 들어갔는지 기록을 해주는 기능입니다. 이 기능을 통해서 범죄자들이 돌아다녔던 웹 사이트를 추적함으로써 어떠한 행동을 했을지 짐작을 할 수 있습니다.

모바일 포렌식

모바일 포렌식은 우리가 일상생활에서 없으면 안되는 스마트폰, 태블릿PC, PDA(단말기), 디지털 카메라, IoT(사물인터넷) 기기 등과 같은 모바일 장비들을 통해서 데이터를 수집하고 분석하는 포렌식 기술입니다. 현재 이동통신 기술이 급격하게 발달하고 있음과 동시에 휴대가 가능한 장치를 통한 범죄가 증가하고 있습니다. 이런 모바일 기기로한 범죄의 수요가 증가함에 따라 범죄의 수요를 줄이고자 모바일 포렌식이 각광 받고 있습니다. 모바일 포렌식이 중요한 이유는 디지털 증거를 분석 할 때 가장 큰 비중을 차지하는 기술입니다. 모바일 포렌식은 스마트폰 포렌식이라고 생각할 수 있지만 큰 범주에 모바일 포렌식이 있고, 안에 스마트폰 포렌식이 존재합니다. 스마트폰 포렌식은 모바일 포렌식 분석으로 얻을 수 있는 통화내역, 문자 내역, 카메라 등 기본정보를 추출하여 복원, 복구하여 증거로 이용하고, 이 뿐만 아니라 GPS, 메신저 앱, SNS앱, 인터넷 사용내역 등 다양한 디지털 정보를 얻을 수 있다. 이 중 가장 중요한 부분으로 따지자면 메신저 앱이 아닐까 싶다. 왜냐하면 휴대폰 사용자들이 99.9% 메신저 앱을 이용하기 때문입니다.

데이터베이스 포렌식

데이터베이스(DB)는 쉽게 설명하자면 데이터들이 통합하여 관리되는 집합체라고 설명할 수 있습니다. 중복된 데이터를 없애고, 자료를 구조화 하며, 효율적인 데이터 처리를 할 수 있도록 관리하게 됩니다. DB포렌식은 DB로부터 데이터를 추출, 분석하여 증거를 획득하게 되는 포렌식입니다. 기업이나 개개인의 회사에서 모든 데이터는 개인PC나 정보관리 부서에 있는 대형 시스템에 저장되어 있습니다. 이러한 데이터베이스를 관리하는 시스템은 DBMS(Database Management System)이라고 합니다. 포렌식 수사를 할 때 DB를 관리하는 시스템을 분석하는 것은 당연한 일 입니다. 왜냐하면 시스템을 관리하는 관리자 권한을 통해서 로그 기록, 데이터베이스, 데이터 등 기업 내부의 자료들을 숨길 수 있고, 조작할 수 있기 때문입니다. 데이터를 분석하기 위해 SQL(데이터베이스 관리 시스템)을 이용해 데이터베이스를 분석해야 하는 분야에서 모두 요구됩니다.

암호 포렌식

암호 포렌식은 사용자가 이용하는 모든 파일에 암호를 걸어놨을 때 암호를 해독하기 위한 포렌식 분야입니다. 증거 수집에서 포렌식 전문가가 아닌 다른 누군가가 데이터 접근을 하지 못하게 암호를 설정 해놓는다면 쉽게 열어서 파일을 확인 할 수 없을것 입니다.

이렇게 디지털 포렌식의 유형에 대해 살펴 보았는데, 여기에 나와있는것 보다 더 많은 유형이 있지만 어느 하나만 딱 집어서 어떤 유형이다. 라기보다는 하나를 분석하기 위해 여러가지 포렌식 기술이 사용된다는것만 알고있었으면 좋겠습니다.

'Forensic > Forensic 이론' 카테고리의 다른 글

| 문자(Characters) 인코딩 (0) | 2021.12.24 |

|---|---|

| 디지털 데이터의 수 체계 (0) | 2021.07.24 |

| 디지털 데이터의 구성 단위 (0) | 2021.07.04 |

| 디지털 포렌식 수행절차 (2) | 2021.06.01 |

| 디지털 포렌식(Digital Forensic) 정의 (0) | 2021.05.23 |