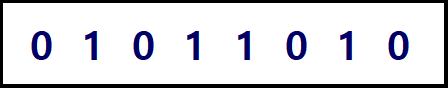

이번 시간에 공부를 할 개념은 슬랙 공간입니다. 슬랙 공간(Slack Space) 슬랙 공간은 물리적인 크기와 논리적인 크기 차이로 인해 낭비가 되는 공간으로써, 물리적으로는 할당된 공간이지만 논리적으로는 사용할 수 없는 공간을 의미합니다. 이 부분에 대해서는 실제 포렌식 문제를 가지고 와서 설명을 드리겠습니다. (램 슬랙 참고!!) 디스크는 데이터를 섹터 단위로 읽고 쓰기 작업이 이루어지며 디스크 입출력 속도를 향상시키기 위해서 여러 개의 섹터를 묶어서 한 번에 처리하게 끔 클러스터라는 개념을 사용합니다. * 클러스터 : 여러 개의 섹터(512Byte)를 묶은 개념, 운영체제에서 사용하는 데이터 저장의 최소 단위로 사용 디스크는 섹터, 클러스터 단위로 입출력을 처리하지만 파일은 가변적이기 때문에 파일의..